Несколько слов о стандарте

Стандарт PCI DSS, вышедший в январе 2005 года, призван унифицировать требования международных платежных систем с точки зрения безопасности данных держателей карт. Для этих целей был учрежден международный регулирующий орган – Совет по стандартам безопасности индустрии платежных карт (Payment Card Industry Security Standards Council, PCI SSC), который развивает стандарт и отвечает за обучение QSA-аудиторов.

Отметим, что стандарт состоит из 12 основных разделов и содержит около 400 требований безопасности, предъявляемых к хранению, обработке и передаче карточных данных. На сегодняшний день существует три варианта подтверждения соответствия:

- заполнение листа самооценки своими силами;

- проведение внутреннего аудита;

- обращение к независимому QSA-аудитору, который проводит аудит по процессам и системам компании на предмет хранения данных и их защиты.

Обзор рынка услуг PCI DSS хостинга

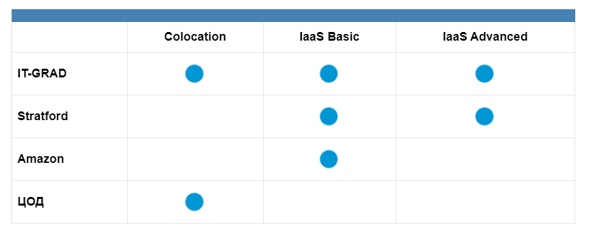

Насколько сегодня востребована услуга PSI DSS хостинга? Для ответа на этот вопрос мы проанализировали рынок и оценили возможные варианты предоставления сервиса другими компаниями. В результате популярными подклассами PCI DSS хостинга оказались услуги Colocation, IaaS Basic и Advanced.

Таблица. Варианты предоставления услуги PCI DSS хостинга

Если говорить о зарубежных хостинг-площадках, здесь сервис-провайдеры пошли несколько дальше. Клиентам чаще предлагается услуга IaaSBasic – защищенное облако, внутри которого заказчик самостоятельно выполняет установленные стандартом процедуры и регламенты, тогда как поставщик отвечает за конфигурацию пограничных файерволлов, маршрутизаторов, систем виртуализации и прочих компонентов.Однако компания, предоставляющая услугу PCI DSS хостинга, должна обладать действующим сертификатом. Здесь стоит обратить внимание на прописанные границы предоставления услуг, которые у российских поставщиков чаще сводятся к размещению оборудования в машинных залах ЦОД. Это означает, что провайдер предоставляет услугу colocation и выполняет требования по обеспечению исключительно физической безопасности согласно требованиям PCI DSS.

Не меньшей популярностью пользуется услуга IaaS Advanced – клиент получает защищенное облако по принципу all inclusive. Используя такой сервис, заказчик размещает в облаке провайдера собственные приложения, при этом большинство требований PCI DSS покрывается силами поставщика за исключением выполнения обязательств, предъявляемых к приложениям и шифрованию баз данных.

Кому и в каких случаях требуется стандарт PCI DSS

Если на сайте компании обрабатывается хотя бы одна банковская карта, организация попадает под требования PCI DSS. Ниже рассмотрим примеры бизнес-процессов, наличие которых также обязывает компанию соблюдать требования стандарта:

- АТМ- и POS-эквайринг в процессинговом центре.

- Торгово-сервисное предприятие электронной коммерции (интернет-магазин).

- Платежный шлюз электронной коммерции.

- Производство и персонализация платежных карт.

- Размещение оборудования в машинных залах ЦОД.

Важно понимать, что несоблюдение требований влечет за собой штрафные санкции в размере от 20 до 100 тысяч долларов либо расторжение или незаключение договора на приобретение услуг. Поэтому многие предприятия выбирают облачный PCI DSS хостинг, ведь это значительно дешевле, чем поддерживать стандарт на собственных мощностях.

Важные детали услуги PCI DSS хостинга

Помните! PCI DSS хостинг должен сертифицироваться, причем подтверждение сертификации носит ежегодный характер. Это означает, что QSA-аудитор регулярно проверяет поставщика услуг на предмет обеспечения безопасности, соблюдения регламентов и процедур в соответствии с требованиями PCI DSS.

Обратите внимание, что компания, предлагающая услугу PCI DSS хостинга с включенным набором сервисов colocation, IaaS Basic, IaaS Advanced, должна обладать действующим сертификатом, а границы предоставления сервиса – соответствовать значению поставщик услуг управляемых сервисов. Это говорит о том, что провайдер имеет право оказывать услуги PCI DSS хостинга, подразделяющиеся на классы.

Технические особенности услуги PCI DSS хостинга

Как видно из таблицы, приведенной выше, компания «ИТ-ГРАД» предоставляет услугу сертифицированного облачного PCI DSS хостинга, куда входит физическое размещение оборудования, или colocation, а также сервисы в виде Basic и Advanced IaaS. Рассмотрим особенности каждого вида услуг с технической точки зрения.

# Colocation

Услуга размещения оборудования в ЦОД требует соблюдения установленных норм безопасности. «ИТ-ГРАД» использует средства контроля и управления доступом в ЦОД, где в обязательном порядке присутствуют системы видеонаблюдения и выполняются процедуры идентификации сотрудников. Все размещаемое оборудование находится в запираемых стойках, доступ к которым строго регламентирован. При этом поставщик отвечает за регулярное проведение инвентаризации и проверку всех устройств, применяемых в инфраструктуре. Это является одним из обязательных требований стандарта PCI DSS.

# IaaS Basic

При предоставлении услуги IaaS Basic обязанности поставщика и клиента разделяются согласно установленной матрице ответственности сторон. «ИТ-ГРАД» отвечает за отдельные компоненты инфраструктуры клиента и выполняет настройки в соответствии с разработанными стандартами безопасного конфигурирования. Кроме того, «ИТ-ГРАД» использует созданные шаблоны конфигурации и осуществляет контроль настроек систем заказчика с учетом требований PCI DSS.

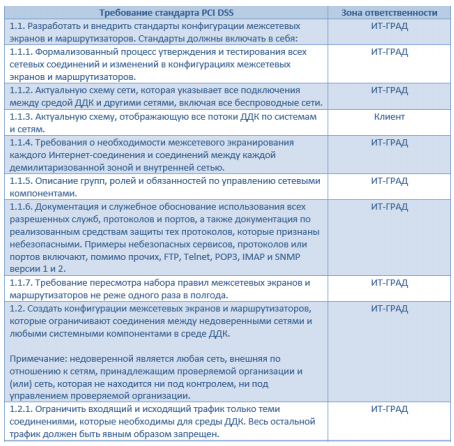

Пример распределения зон ответственности

Поскольку в инфраструктуре «ИТ-ГРАД» используется Web Application Firewall, приложения, размещаемые клиентом в облаке, можно пропускать через WAF, снимая часть требований по защите приложений. При этом «ИТ-ГРАД» регулярно следит за появлением новых уязвимостей, выполняя шестое требование стандарта PCI DSS на предмет постоянного обновления систем и ранжирования рисков. Кроме того, в «ИТ-ГРАД» внедрен процесс управления изменениями, когда каждый шаг согласуется с комитетом по изменениям и только после одобрения вносятся корректировки в рабочую систему. Это позволяет избежать случайных ошибок со стороны исполнителя.

Помимо озвученного, осуществляется контроль доступа к сетевым ресурсам и ДДК для всех системных компонентов, а также используется механизм протоколирования и анализа событий информационной безопасности. В том числе организован мониторинг событий ИC в режиме 24/7/365, а в случае возникновения инцидентов сотрудники компании прибегают к их немедленному устранению.

# IaaS Advanced

Инфраструктура как сервис в формате advanced – это решение под ключ, где ответственность клиента сводится к разработке и поддержке безопасных приложений, реализуемых в рамках политики информационной безопасности и шифрования внутри базы данных. Остальные задачи, касающиеся межсетевого экранирования, безопасного конфигурирования компонентов, шифрования каналов и ограничения доступа к ДДК, защиты от вредоносного ПО, управления доступом к системным компонентам, ограничения физического доступа к оборудованию, контроля доступа к сетевым ресурсам ДДК, тестирования систем и процессов ИБ, реализуется силами «ИТ-ГРАД».

В то время как другие хостинг-провайдеры оставляют клиента управлять и поддерживать соответствие требованиям стандарта PCI DSS самостоятельно, «ИТ-ГРАД» применяет иной подход – действует как продолжение команды заказчика. Клиент получает виртуальные машины требуемой конфигурации и согласованный набор сопутствующих услуг, обеспечивающих возможность выполнения требований стандарта PCI DSS в рамках матрицы ответственности сторон.

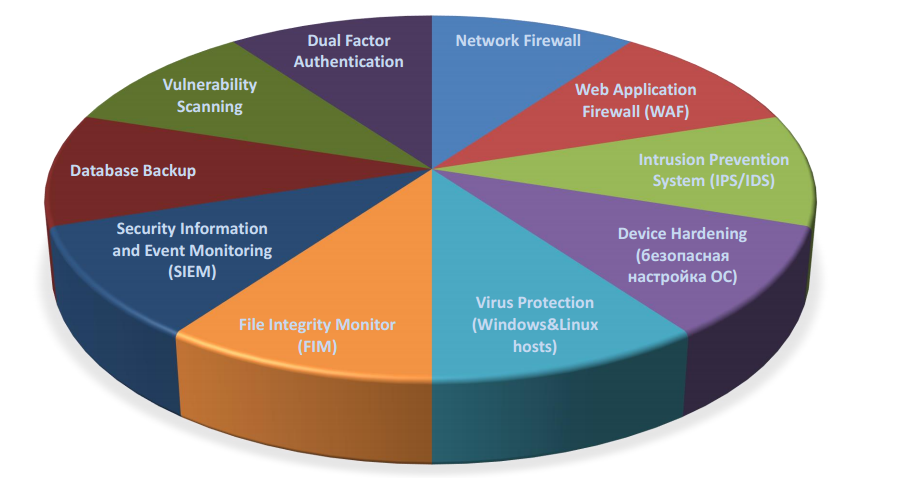

Какие технологические решения используются для предоставления услуги IaaS Advanced

Для предоставления услуги IaaS Advanced поставщик услуг должен соблюдать ряд установленных требований и применять соответствующие технологические решения. Рассмотрим эти решения на примере компании «ИТ-ГРАД».

Технологические решения для услуги IaaS Advanced

- В инфраструктуре «ИТ-ГРАД» используется OTP-сервер, генерирующий одноразовые токены. Таким образом, клиент, используя логин, пароль и одноразовый смс-токен, выполняет VPN-подключение с пробросом в зону DMZ, где размещается узел управления и администрирования. Подключение к такому узлу позволяет выполнять административные задачи и работать с отдельными компонентами инфраструктуры.

- Network Firewall – в облачной инфраструктуре клиента присутствует файервол, разграничивающий сети на соответствующие зоны. Правила и политики брандмауэра настраиваются силами «ИТ-ГРАД» с соблюдением принципа «что не разрешено, то запрещено».

- Web Application Firewall – по требованию клиента приложения проходят через WAF, минимизируя различного рода атаки.

- Intrusion Prevention System (IPS/IDS) – в инфраструктуре провайдера используется система Palo Alto, оснащенная функцией IPS/IDS. Это позволяет выявлять факторы неавторизованного доступа и принимать соответствующие меры по устранению потенциальных угроз.

- Безопасная настройка ОС – применяются согласованные с аудитором стандарты конфигурации, которые используются при развертывании операционных систем клиента.

- Virus protection – в инфраструктуре провайдера используется централизованный сервер антивирусной защиты с установленными агентами на хостах заказчика. При обнаружении сообщений о вирусах создается инцидент, организуется почтовая рассылка с последующей реакцией CM-системы на фиксируемое событие.

- File monitor – обеспечивает контроль целостности файлов приложений. В случае внесения изменений меняется контрольная сумма, что становится поводом автоматического создания инцидента. Кроме того, FIM работает с критичными файлами ОС Windows, Linux.

- Security information and Event Monitoring (SIEM) – агенты SIEM-системы установлены на всех виртуальных машинах и компонентах инфраструктуры PCI DSS, что позволяет собирать события относительно элементов безопасности.

- Database backup обеспечивает ежедневное создание снимков виртуальных машин. Если ВМ выходит из строя, database backup позволяет откатиться до исходного рабочего состояния.

- scanning отвечает за внутреннее и внешнее сканирование, которое, согласно регламенту, проводится один раз в три месяца. Результаты сканирования заносятся в отчеты и демонстрируются аудитору в рамках ежегодного аудита.

Распределение зон ответственности

Пример распределения зон ответственности

Распределение зон ответственности – важный шаг, который необходимо выполнить до начала потребления сервиса. То есть клиент заранее согласует матрицу, представляющую собой таблицу с расписанными требованиями и ответственными лицами, выполняющими ту или иную задачу. И если в компанию приходит аудитор, достаточно предоставить согласованную матрицу, указав на выполнение требований PCI DSS сертифицированным провайдером, которые автоматически засчитываются клиенту. Таким образом, организация отчитывается перед аудитором лишь за те пункты, которые числятся непосредственно за ней.

Варианты распределения ответственности

Заключение

Используя услугу PCI DSS хостинга, клиент получает ряд преимуществ, в том числе экономию средств и гарантию быстрого старта проекта. Такой подход упрощает выполнение требований стандарта и прохождение аудита, что позволяет сосредоточиться на профильном развитии бизнеса.

*Текст подготовлен с использованием вебинара