С появлением технологий виртуализации и растущими требованиями к производительности, доступности и надежности вычислительных систем бизнес все чаще и чаще стал делать выбор в пользу облачных решений и виртуальных площадок надежных IaaS-провайдеров. И это вполне объяснимо: у многих организаций повышаются требования, большинство из них хотят видеть гибкие решения, развернутые максимально быстро, и не иметь при этом никаких проблем по части управления инфраструктурой.

Такой подход на сегодняшний день не является чем-то новым, наоборот, становится все более и более привычной тактикой эффективного управления предприятием/инфраструктурой.

Перераспределение и перенос большинства рабочих нагрузок с физических площадок на виртуальные в том числе обуславливает необходимость проработки вопросов реализации безопасности. Безопасность — как с физической точки зрения, так и с точки зрения виртуальной — должна быть всегда на высоте. Безусловно, на рынке ИТ существует немало решений, призванных обеспечивать и гарантировать высокий уровень защиты виртуальных сред.

Остановимся более подробно на относительно недавно анонсированном виртуальном межсетевом экране Cisco ASAv, который пришел на смену облачному фаерволу Cisco ASA 1000v. Компания Cisco на своем официальном сайте сообщает о прекращении продажи и поддержки Cisco ASA 1000v, представив в замену флагманское средство защиты облачных, виртуальных инфраструктур в лице продукта Cisco ASAv.

Вообще стоит отметить, что за последние годы Cisco усилила активность в сегменте виртуализации, дополнив линейку аппаратных решений виртуализированными продуктами. Появление Cisco ASAv — очередное подтверждение этому.

Cisco ASAv (The Cisco Adaptive Security Virtual Appliance), как было озвучено ранее, представляет собой виртуальный межсетевой экран. Ориентирован на работу в виртуальном окружении и обладает основными функциональными возможностями «железной» Cisco ASA, за исключением многоконтекстового режима и кластеризации.

Обзор Cisco ASAv

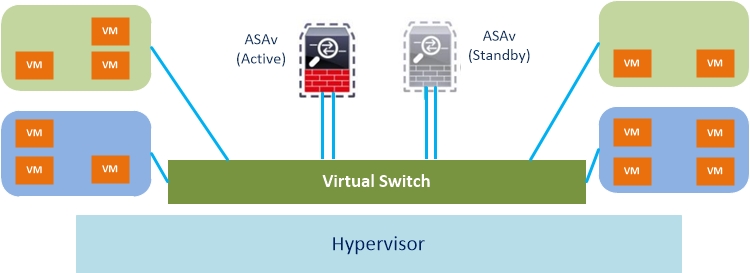

Cisco ASAv обеспечивает функциональность межсетевого экрана, выполняя защиту данных в дата-центрах и облачных окружениях. Cisco ASAv представляет собой виртуальную машину, которая может быть запущена на различных гипервизорах, включая VMware ESXi, взаимодействуя с виртуальными «свичами» для обработки трафика. Виртуальный брандмауэр может работать с различными виртуальными коммутаторами, включая Cisco Nexus 1000v, VMware dvSwitch и vSwitch. Cisco ASAv поддерживает реализацию Site-to-Site VPN, VPN удаленного доступа, а также организацию бесклиентного удаленного доступа VPN, как и на физических устройствах Cisco ASA.

Рисунок 1. Архитектура Cisco ASAv

Cisco ASAv использует лицензирование Cisco Smart Licensing, что в значительной степени упрощает развертывание, управление и отслеживание виртуальных экземпляров Cisco ASAv, используемых на стороне заказчиков.

Ключевые особенности и преимущества Cisco ASAv

- Единый междоменный уровень безопасности

Cisco ASAv обеспечивает единый уровень безопасности между физическими и виртуальными площадками с возможностью использования нескольких гипервизоров. В контексте построения ИТ-инфраструктуры клиенты зачастую используют гибридную модель, когда часть приложений заточена под физическую инфраструктуру компании, а другая — под виртуальную площадку с несколькими гипервизорами. Cisco ASAv использует консолидированные опции развертывания, при которых единая политика безопасности может применяться как для физических, так и для виртуальных устройств.

- Простота управления

Cisco ASAv использует программный интерфейс передачи репрезентативного состояния (Representational State Transfer, REST API) на основе обычного HTTP-интерфейса, который дает возможность управлять самим устройством, а также изменять политики безопасности и мониторить статусы состояний.

- Легкость развертывания

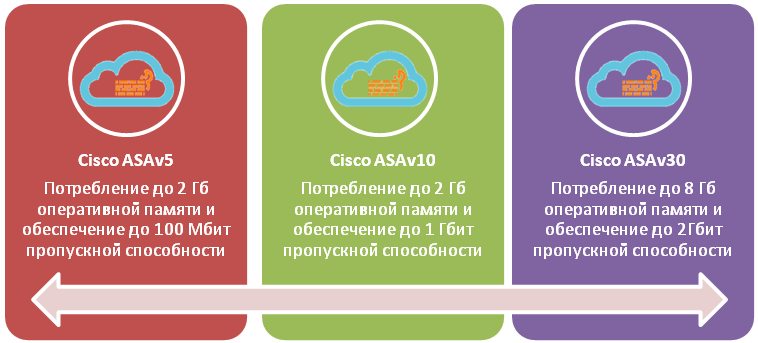

Cisco ASAv с заданной конфигурацией может быть развернута за очень короткий промежуток времени.Cisco ASAv представляет семейство продуктов, доступных в следующих моделях:

Рисунок 2. Семейство продуктов Cisco ASAv

Спецификация Cisco ASAv

| Cisco ASAv5 | Cisco ASAv10 | Cisco ASAv30 | |

| Пропускная способность с контролем состояния соединений (Maximum) | 100 Мбит/с | 1 Гбит/с | 2 Гбит/с |

| Пропускная способность с контролем состояния соединений (Multiprotocol) | 50 Мбит/с | 500 Мбит/с | 1 Гбит/с |

| Пропускная способность с VPN (3DES/AES) | 30 Мбит/с | 125 Мбит/с | 300 Мбит/с |

| Количество подключений в секунду | 8 000 | 20 000 | 60 000 |

| Количество одновременных сеансов | 50 000 | 100 000 | 500 000 |

| Количество виртуальных локальных сетей (VLAN) | 25 | 50 | 200 |

| Количество пользовательских сеансов VPN между узлами сети и с клиентом IPsec | 50 | 250 | 750 |

| Количество пользовательских сеансов VPN AnyConnect или доступа без клиентской программы | 50 | 250 | 750 |

| Количество пользователей системы защиты облаков от интернет-угроз Cisco Cloud Web Security | 250 | 1 000 | 5 000 |

| Поддержка высокой доступности | Active/standby | Active/standby | |

| Поддержка гипервизоров | VMware ESX/ESXi 5.X, KVM 1.0 | VMware ESX/ESXi 5.X, KVM 1.0 | VMware ESX/ESXi 5.X, KVM 1.0 |

| Количество vCPU | 1 | 1 | 4 |

| Память | 2 Гб | 2 Гб | 8 Гб |

| HDD | 8 Гб | 8 Гб | 16 Гб |

Функциональность VMware, поддерживаемая в ASAv

| Функциональность | Описание | Поддержка (Да/Нет) |

| Холодное клонирование | Виртуальные машины выключаются в ходе клонирования | Да |

| DRS | Используется для динамического планирования ресурсов и распределенного управления мощностями | Да |

| Hot add | Виртуальные машины остаются запущенными в ходе добавления дополнительных ресурсов | Да |

| Hot clone (горячее клонирование) | В процессе клонирования виртуальные машины остаются запущенными | Нет |

| Hot removal (горячее удаление) | В процессе удаления ресурсов виртуальные машины остаются запущенными | Да |

| Снимки | Виртуальные машины приостанавливаются на несколько секунд | Да |

| Приостановка и возобновление | Виртуальные машины приостанавливаются, а затем возобновляют свою работу | Да |

| vCloud Director | Позволяет автоматическое развертывание виртуальных машин | Нет |

| Миграция виртуальных машин | Виртуальные машины выключаются в процессе миграции | Да |

| vMotion | Используется «живая» миграция виртуальных машин | Да |

| VMware FT (технология непрерывной доступности) | Используется для высокой доступности виртуальных машин | Нет |

| VMware HA | Минимизирует потери от сбоев физического оборудования и перезапускает виртуальные машины на другом хосте в кластере в случае сбоя | Да |

| VMware vSphere Standalone Windows Client | Используется для развертывания виртуальных машин | Да |

| VMware vSphere Web Client | Используется для развертывания виртуальных машин | Да |

Развертывание ASAv с помощью веб-клиента VMware vSphere

Если вы решили развернуть ASAv на удаленной площадке IaaS-провайдера либо на любой другой виртуализированной площадке, во избежание неожиданных и нерабочих моментов сразу стоит обратить внимание на дополнительные требования и ограничения:

- Развертывание ASAv из файла ova не поддерживает локализацию. Необходимо убедиться, что VMware vCenter и LDAP сервера в вашем окружении используют режим совместимости ASCII.

- До установки ASAv и использования консоли виртуальных машин необходимо задать предопределенную раскладку клавиатуры (United States English).

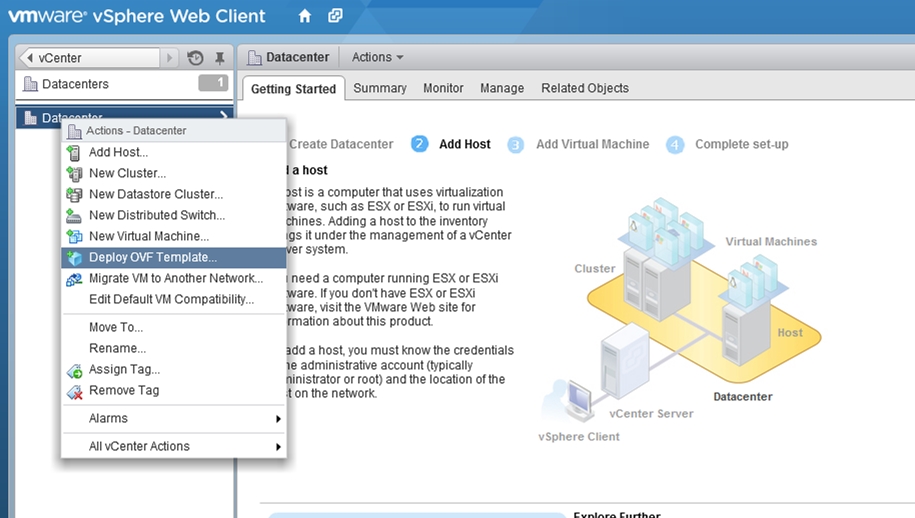

Для установки ASAv можно воспользоваться веб-клиентом VMware vSphere. Для этого необходимо выполнить подключение с помощью предопределенной ссылки в формате https://vCenter_Server:port/vsphere-client. По умолчанию используется порт 9443, но в зависимости от специфики настройки значение может отличаться.

- При первоначальном обращении к веб-клиенту VMware vSphere необходимо выполнить установку плагина (Client Plug-in), который доступен для скачивания непосредственно из окна аутентификации.

- После успешной установки следует переподключиться к веб-клиенту VMware vSphere и выполнить вход, введя логин и пароль.

- Перед началом установки Cisco ASAv необходимо скачать ASAv OVA файл с сайта http://cisco.com/go/asa-software, а также убедиться в наличии как минимум одного сконфигурированного сетевого интерфейса vSphere.

- В окне навигации веб-клиента VMware vSphere необходимо переключиться в панель vCenter и перейти в Hosts and Clusters. Кликая по дата-центру, кластеру или хосту, в зависимости от того, куда вы решили установить Cisco ASAv, выбрать опцию развертывания шаблона (Deploy OVF Template).

Рисунок 3. Развертывание OVF шаблона ASAv

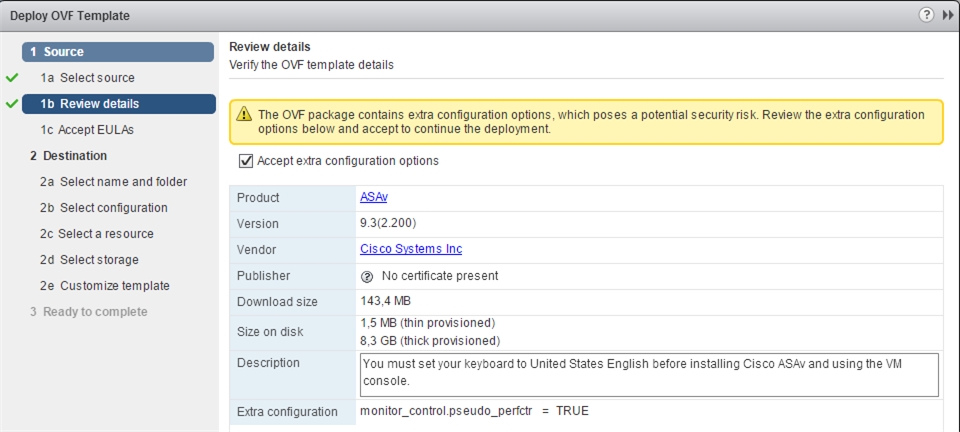

- В окне мастера развертывания шаблона OVF в секции Source необходимо выбрать установочный OVA файл Cisco ASAv. Обратите внимание, что в окне обзора деталей (Review Details) выводится информация о пакете ASAv.

Рисунок 4. Обзор деталей установки ASAv

- Приняв лицензионное соглашение на странице Accept EULA, переходим к определению имени экземпляра Cisco ASAv и местоположения файлов виртуальной машины.

- В коне выбора конфигурации (Select configuration) нужно использовать следующие значения:

- Для Standalone-конфигурации выбрать 1 (или 2, 3, 4) vCPU Standalone.

- Для Failover-конфигурации выбрать 1 (или 2, 3, 4) vCPU HA Primary.

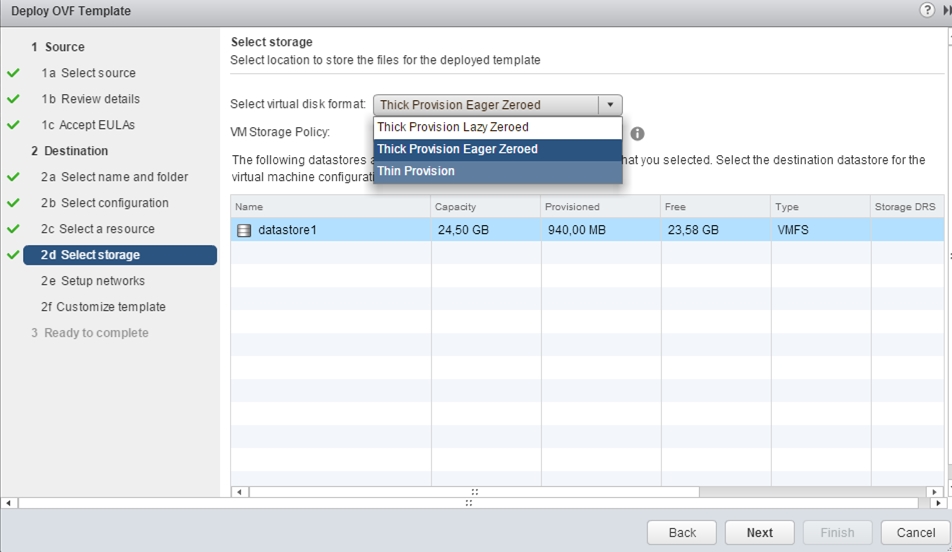

- В окне выбора хранилища (Select Storage) определить формат виртуального диска, для экономии места полезным будет выбор опции Thin provision. Также необходимо выбрать хранилище, в котором будет запускаться ASAv.

Рисунок 5. Окно выбора хранилища

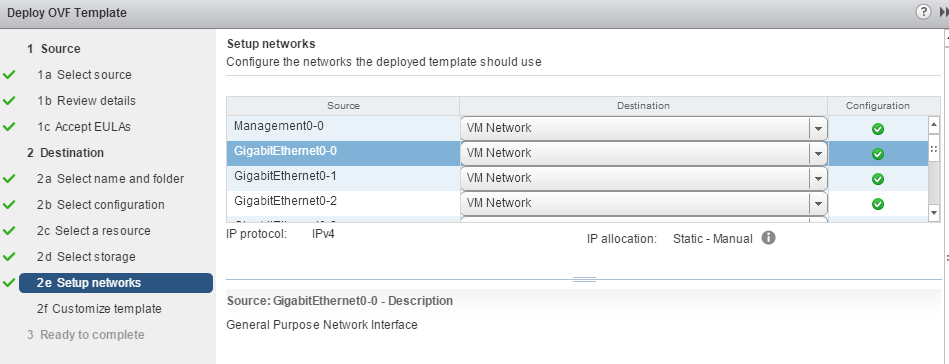

- В окне конфигурации сети (Setup network) выбирается сетевой интерфейс, который будет использоваться при работе ASAv. Обратите внимание: список сетевых интерфейсов задается не в алфавитном порядке, что порой вызывает сложности в нахождении нужного элемента.

Рисунок 6. Окно конфигурации сетевых параметров

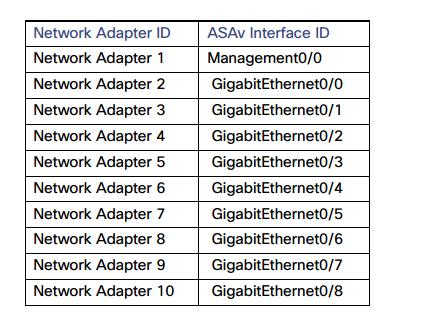

При развертывании экземпляра ASAv с помощью диалогового окна редактирования настроек сети можно вносить изменения в сетевые параметры. На рисунке 7 показан пример соответствия идентификаторов сетевых адаптеров (Network Adapter ID) и идентификаторов сетевых интерфейсов ASAv (ASAv Interface ID).

Рисунок 7. Соответствие сетевых адаптеров и интерфейсов ASAv

- Нет необходимости использовать все интерфейсы ASAv, однако веб-клиент vSphere требует назначения сетей всем интерфейсам. Интерфейсы, которые не планируется задействовать, необходимо перевести в состояние Disabled (отключены) в настройках ASAv. После развертывания ASAv в веб-консоли vSphere можно удалить лишние интерфейсы, используя диалоговое окно редактирования настроек (Edit Settings).

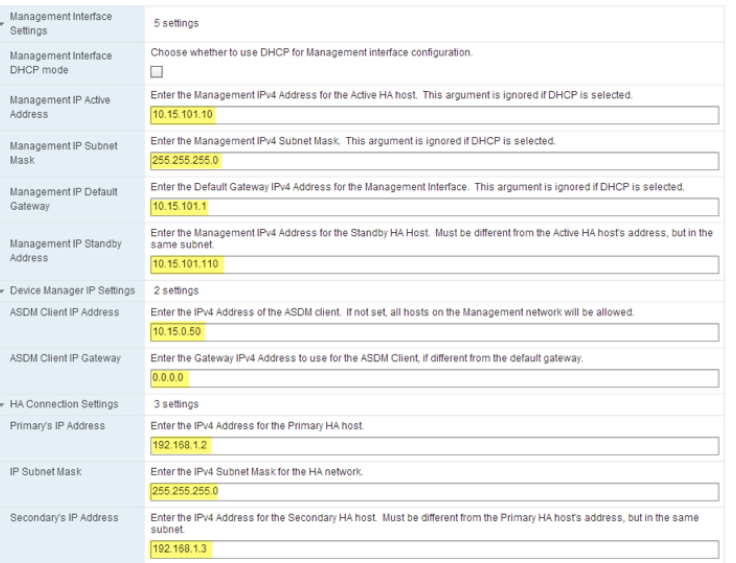

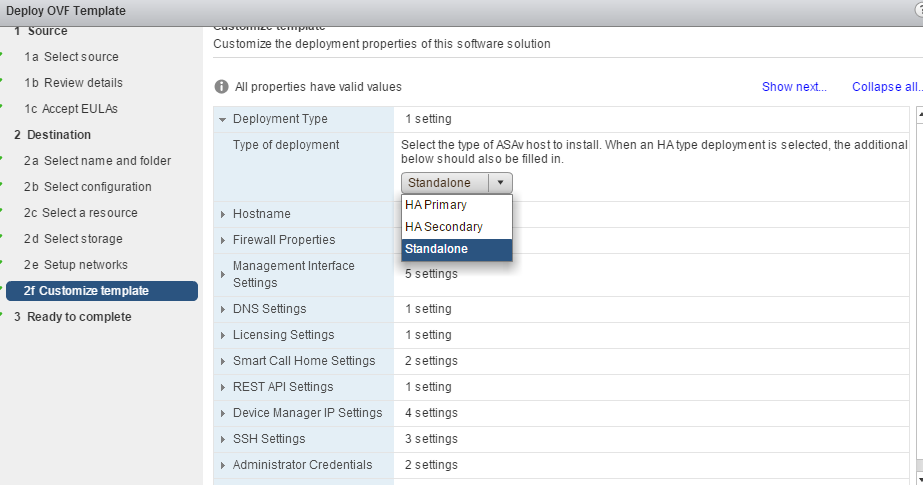

- В окне кастомизации шаблона (Customize template) необходимо выставить ряд ключевых настроек, включая конфигурацию параметров IP-адреса, маски подсети и шлюза по умолчанию. Аналогично следует задать IP-адрес клиента, разрешенный для ASDM-доступа, и, если требуется отдельный шлюз для связи с клиентом, задать его IP-адрес.

Рисунок 8. Окно кастомизации шаблона

- Кроме того, в опции «Тип развертывания» (Type of deployment) следует выбрать тип установки ASAv из трех возможных вариантов: Standalone, HA Primary, HA Secondary.

Рисунок 9. Выбор соответствующего типа установки ASAv

В окне готовности к завершению (Ready to complete) отображается суммарная информация конфигурации Cisco ASAv. Активация опции запуска после развертывания (Power on after deployment) позволит запустить виртуальную машину по завершении работы мастера.

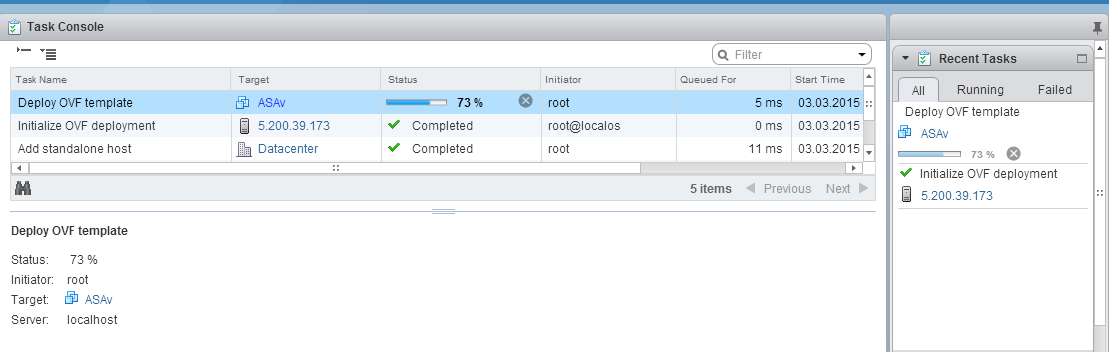

- За процессом развертывания OVF-шаблона ASAv и статусом выполненных задач можно следить в консоли задач (Task Console).

Рисунок 10. Статус развертывания OVF-шаблона

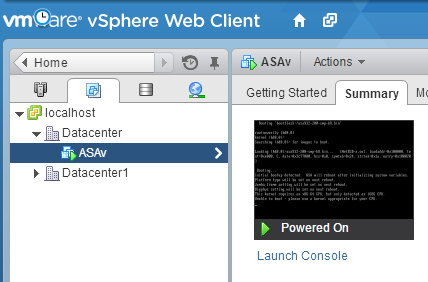

- Если виртуальная машина ASAv еще не запущена, необходимо выполнить ее старт, используя опцию запуска (Power on the virtual machine). При первом запуске ASAv происходит считывание параметров, заданных в файле OVA, и конфигурация системных значений на его основе.

Рисунок 11. Запуск виртуальной машины ASAv

Подводя итоги по установке ASAv, не можем не отметить приятный факт, что весь процесс — от скачивания пакета, развертывания и запуска — занимает не более 15-20 минут. При этом последующие настройки, например такие как VPN, характеризуются незначительными временными затратами, тогда как при настройке физической ASA потребовалось бы гораздо больше времени. Cisco ASAv можно разворачивать и удаленно, обеспечивая гибкость и удобство процесса для компаний, использующих удаленные площадки.

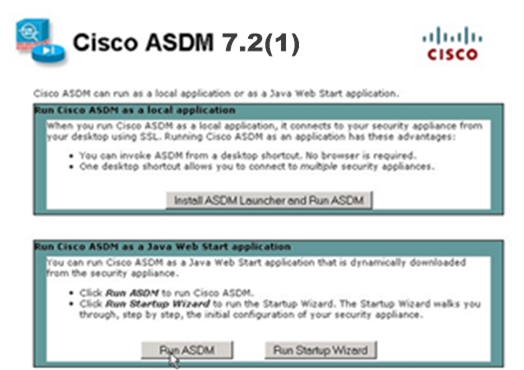

От установки к управлению ASAv

Для управления ASAv можно воспользоваться старым добрым инструментом ASDM (Adaptive Security Device Manager), который представляет собой удобное решение с графическим пользовательским интерфейсом. В процессе развертывания ASAv задается доступ к ASDM, с помощью которого в дальнейшем можно выполнять различные настройки, мониторинг и устранение неисправностей. С клиентской машины, IP-адрес которой указывался в процессе развертывания, в дальнейшем и происходит подключение. Для доступа к ASDM используется веб-браузер c указанием значения IP-адреса ASAv.

Запуск ASDM

На машине, определенной в качестве клиента ASDM, необходимо запустить браузер и указать значения ASAv в формате https://asav_ip_address/admin, в результате чего появится окно со следующими опциями:

- установить ASDM Launcher и запустить ASDM;

- запустить ASDM;

- стартовать мастер запуска.

Рисунок 12. Пример запуска инструмента ASDM

Установить ASDM Launcher и запустить ASDM

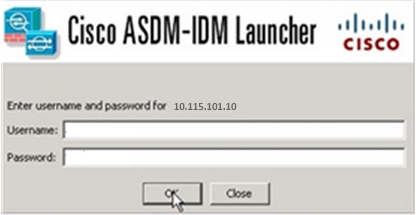

Для запуска установщика выбираем «Установить ASDM Launcher и запустить ASDM». В полях «имя пользователя» и «пароль» (в случае новой установки) можно не задавать значения и нажать «ОК». Без настроенной HTTPS-аутентификации доступ к ASDM происходит без указания верительных данных. В случае, если включена HTTPS-аутентификация, необходимо указать логин и пароль.

- Сохраните установщик локально и начните установку. По завершении установки ASDM-IDM Launcher запустится автоматически.

- Введите IP-адрес ASAv и нажмите «ОК».

Запустить ASDM

Также можно использовать Java Web Start для запуска ASDM напрямую, без выполнения установки. Выбираем опцию «Запустить ASDM», после чего откроется окно ASDM-IDM Launcher.

Рисунок 13. Подключение к ASAv с использованием ASDM-IDM Launcher

Стартовать мастер запуска

При выборе опции «Стартовать мастер запуска» (Run Startup Wizard) вы можете задать следующие параметры конфигурации ASAv

- Hostname (Имя хоста)

- Domain name (Доменное имя)

- Administrative password (Пароль администратора)

- Interfaces (Интерфейсы)

- IP addresses (IP-адреса)

- Static routes (Статические маршруты)

- DHCP server (DHCP-сервер)

- NAT rules (Правила NAT)

- and more (и другие настройки…)

Использование консоли VMware vSphere

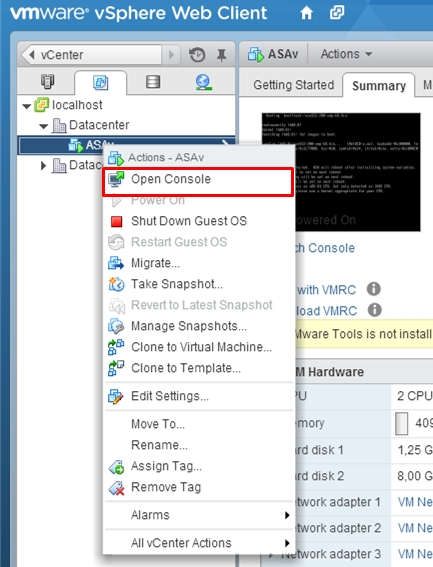

Для выполнения начальной конфигурации, устранения неисправностей, доступа к интерфейсу командной строки (CLI) можно воспользоваться консолью ASAv, доступной из веб-клиента VMware vSphere.

Рисунок 14. Запуск консоли ASAv в веб-клиенте vSphere

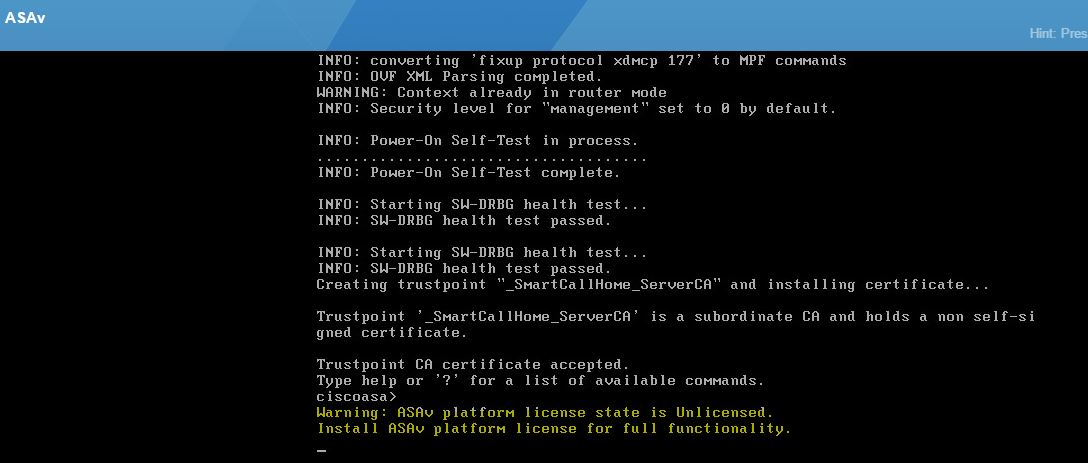

Важно! Для работы с консолью ASAv необходимо установить плагин (Client Integration Plug-In). До тех пор, пока не установлена лицензия, будет наблюдаться ограничение пропускной способности в 100 кбит. В продакшен-среде для полноценной функциональности требуется наличие лицензии. Информация о лицензии отображается в консоли ASAv.

Рисунок 15. Пример отображения информации о лицензии

Подключаясь к консоли ASAv, можно работать в нескольких режимах.

Привилегированный режим

- Параметр ciscoasa> в окне консоли свидетельствует о работе в режиме EXEC, в котором доступны только базовые команды. Для переключения в привилегированный режим EXEC необходимо запустить команду ciscoasa> enable, после чего потребуется ввести пароль (Password), если пароль был задан, если же нет — нажать Enter.

- Вывод значения ciscoasa# в окне консоли свидетельствует о переключении в привилегированный режим. В нем возможно использование неконфигурационных команд. Для выполнения конфигурационных команд необходимо переключиться в режим конфигурации. Переключиться в него также можно из привилегированного режима.

- Для выхода из привилегированного режима используются команды disable, exit или quit.

Глобальный режим конфигурации

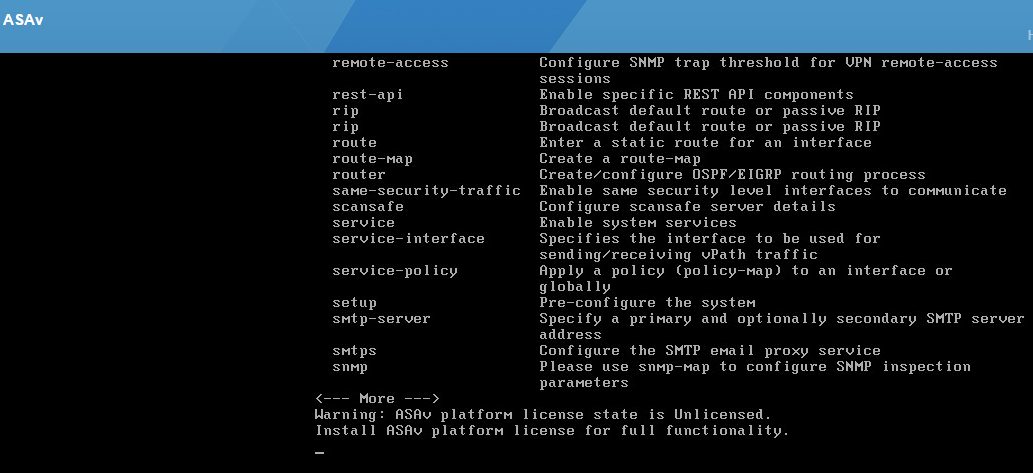

- Для переключения в глобальный режим конфигурации используют команду: ciscoasa# configure terminal

- При успешном переключении в режим конфигурации отображается индикатор готовности глобального режима конфигурации, который выглядит следующим образом: ciscoasa (config)#

- Для вызова списка всех возможных команд следует обратиться к справке: ciscoasa (config)# help ?

После чего выводится список всех доступных команд в алфавитном порядке, как показано на рисунке 16.

Рисунок 16. Пример отображения команд в глобальном режиме конфигурации

- Для выхода из глобального режима конфигурации используются команды exit, quit или end.